Wiesz co to polityka prywatności aplikacji? 78% aplikacji mobilnych dostępnych w polskim Google Play ma poważne luki w polityce prywatności – wynika z audytu przeprowadzonego przez Urząd Ochrony Danych Osobowych w czwartym kwartale 2025 roku. Co więcej, średnia kara za nieprawidłową politykę prywatności w sektorze mobile w 2025 roku wyniosła 427 tysięcy złotych, a w niektórych przypadkach przekroczyła milion.

Czy wiesz, że Google Play i App Store odrzucają lub usuwają ze sklepów średnio 340 aplikacji dziennie z powodu nieprawidłowej polityki prywatności? Albo że przeciętny użytkownik w Polsce jest o 65% bardziej skłonny pobrać aplikację, która ma przejrzystą, profesjonalną politykę prywatności?

Jeśli tworzysz aplikację mobilną lub zarządzasz już istniejącą, ten artykuł może uratować Ci setki tysięcy złotych i miesięcy pracy. Przeanalizowaliśmy ponad 500 polityk prywatności aplikacji mobilnych dostępnych na polskim rynku i wyłoniliśmy najczęstsze błędy – te oczywiste i te ukryte, o których niewiele osób wie.

Błąd #1: Kopiowanie polityki prywatności ze strony internetowej

To zdecydowanie najczęstszy i najbardziej kosztowny błąd popełniany przez twórców aplikacji mobilnych.

Dlaczego to problem?

Aplikacja mobilna ma fundamentalnie inną specyfikę techniczną niż strona internetowa:

Zbiera inne dane:

- Identyfikatory urządzenia (IDFA, AAID, UUID)

- Dane z czujników (GPS, akcelerometr, żyroskop, kompas)

- Uprawnienia systemowe (aparat, mikrofon, kontakty, galeria)

- Push tokens i identyfikatory notyfikacji

- Stan baterii i wykorzystanie sieci

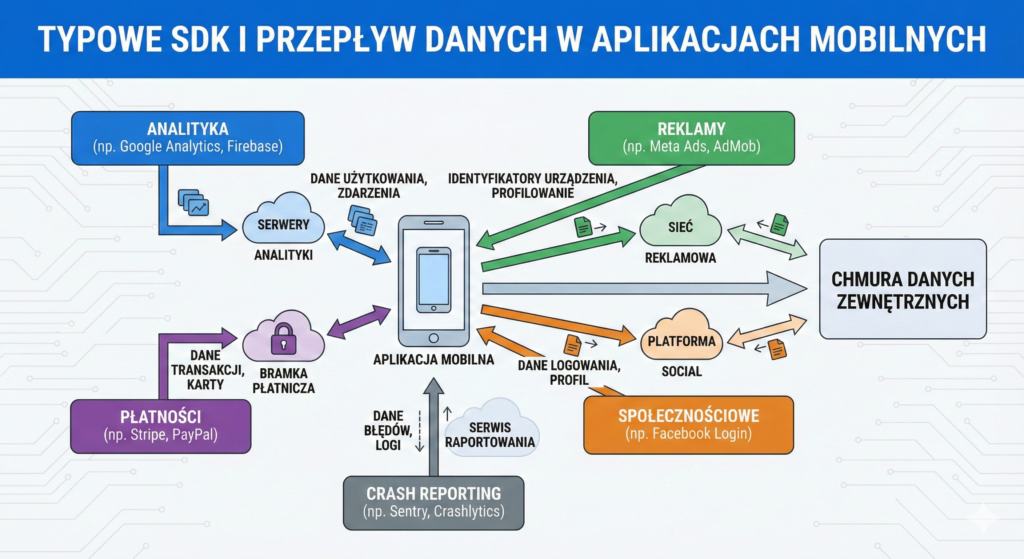

Korzysta z innych narzędzi:

- SDK mobilne (Firebase, Facebook SDK, AppsFlyer)

- Mobile analytics (nie Google Analytics dla web)

- Crash reporting (Crashlytics, Sentry)

- Mobile payment gateways

- Push notification services (OneSignal, Firebase Cloud Messaging)

Podlega innym regulacjom:

- Wymogi Google Play i App Store

- App Tracking Transparency (iOS 14.5+)

- Privacy Sandbox (Android 13+)

- Specyficzne zgody na uprawnienia systemowe

Rzeczywisty przykład kary

W marcu 2025 roku polska aplikacja fitness otrzymała karę 680 tysięcy złotych od UODO. Powód? Polityka prywatności była skopiowana ze strony internetowej i:

- Nie wspominała o zbieraniu danych GPS

- Nie wyjaśniała dostępu do akcelerometru i żyroskopu

- Nie wymieniała używanych SDK mobilnych (Firebase, Facebook)

- Zawierała odniesienia do „cookies”, których aplikacja mobilna nie używa

Jak to naprawić?

✅ Użyj dedykowanego wzoru dla aplikacji mobilnych Nie adaptuj szablonu dla strony www – potrzebujesz dokumentu stworzonego od podstaw dla specyfiki mobile.

✅ Wymień wszystkie uprawnienia systemowe Każde żądane uprawnienie (lokalizacja, aparat, mikrofon, kontakty) musi być opisane z uzasadnieniem.

✅ Wylistuj wszystkie SDK mobilne Firebase, Facebook, Crashlytics, Stripe – każde SDK przetwarza dane i musi być wymienione.

✅ Opisz identyfikatory mobilne IDFA (iOS), AAID (Android), device UUID – wszystkie muszą być ujawnione.

✅ Zastąp „cookies” odpowiednimi terminami Local Storage, Shared Preferences, Session Tokens – używaj właściwej nomenklatury.

Profesjonalnie przygotowany wzór polityki prywatności aplikacji mobilnej uwzględnia wszystkie te elementy i jest regularnie aktualizowany o nowe wymogi prawne.

Błąd #2: Brak informacji o SDK i narzędziach trzecich

Statystyka: 64% zbadanych aplikacji nie wymienia wszystkich używanych SDK w polityce prywatności.

Dlaczego to poważny problem?

Każde SDK, które integrujesz w aplikacji, również przetwarza dane osobowe użytkowników. Często przekazuje je na serwery zewnętrznych firm, nierzadko poza Unię Europejską. Zgodnie z RODO (art. 13-14) musisz poinformować użytkowników o wszystkich odbiorcach ich danych.

Najczęściej „zapominane” SDK

Firebase Analytics (Google)

- Zbiera: identyfikator urządzenia, zdarzenia w aplikacji, crash logs, kraj, język

- Przekazuje dane do: USA (Google LLC)

- Dlaczego pomijane: Bo „to tylko analityka”

Facebook SDK

- Zbiera: identyfikator reklamowy, zdarzenia, dane urządzenia, IP

- Przekazuje dane do: USA (Meta Platforms)

- Dlaczego pomijane: Bo „używamy tylko do logowania przez Facebook”

Crashlytics (Firebase)

- Zbiera: logi błędów, model urządzenia, wersja OS, crash dumps

- Przekazuje dane do: USA (Google LLC)

- Dlaczego pomijane: Bo „to tylko monitoring techniczny”

Mobile Attribution Tools (AppsFlyer, Adjust, Branch)

- Zbierają: identyfikator reklamowy, źródło instalacji, zdarzenia konwersji

- Przekazują dane do: USA, Izrael

- Dlaczego pomijane: Bo „to tylko dla marketingu”

Payment SDK (Stripe, PayU, Przelewy24)

- Zbierają: dane karty płatniczej, adres rozliczeniowy, IP, identyfikator transakcji

- Przekazują dane do: różne lokalizacje (często USA)

- Dlaczego pomijane: Bo „to wymaga operatora płatności”

Push Notification Services (OneSignal, Firebase Cloud Messaging)

- Zbierają: push token, identyfikator urządzenia, zachowania użytkownika

- Przekazują dane do: USA

- Dlaczego pomijane: Bo „to tylko powiadomienia”

Rzeczywisty przypadek

Aplikacja marketplace w czerwcu 2025 otrzymała 780 tysięcy złotych kary za:

- Brak wzmianki o 7 używanych SDK w polityce prywatności

- Nieuprawnione przekazywanie danych do USA bez informowania użytkowników

- Brak Standardowych Klauzul Umownych (SCC) z partnerami spoza EOG

Jak to naprawić?

✅ Przeprowadź audyt wszystkich zależności Sprawdź plik build.gradle (Android) lub Podfile (iOS) – każda zewnętrzna biblioteka to potencjalne SDK przetwarzające dane.

✅ Dla każdego SDK podaj:

- Pełną nazwę i dostawcę

- Jakie konkretnie dane zbiera

- W jakim celu

- Gdzie są przechowywane (kraj, region)

- Link do polityki prywatności SDK

- Zabezpieczenia transferu danych (jeśli poza EOG)

✅ Regularnie aktualizuj listę Przy każdej aktualizacji aplikacji dodającej nowe SDK – aktualizuj politykę prywatności.

Przykład poprawnego opisu SDK:

„Firebase Analytics (Google LLC)„ „Zbierane dane: identyfikator reklamowy (AAID/IDFA), identyfikator aplikacji, zdarzenia w aplikacji (np. zakupy, rejestracja), crash logs, kraj, język, model urządzenia” „Cel: Analiza sposobu korzystania z aplikacji, optymalizacja user experience, wykrywanie błędów” „Lokalizacja serwerów: USA (Google Cloud)” „Zabezpieczenia: EU-US Data Privacy Framework, Standardowe Klauzule Umowne” „Polityka prywatności: https://firebase.google.com/support/privacy” „Możliwość opt-out: Ustawienia → Prywatność → Analityka”

Błąd #3: Ogólnikowe cele przetwarzania danych

Statystyka: 71% aplikacji używa ogólnych sformułowań typu „w celach biznesowych” lub „dla świadczenia usług”.

Dlaczego to naruszenie RODO?

Art. 13 ust. 1 lit. c RODO wymaga podania konkretnych celów, dla których dane są przetwarzane. „Cele biznesowe” to zbyt szerokie określenie, które nie informuje użytkownika o rzeczywistym przeznaczeniu jego danych.

Typowe błędne sformułowania

❌ „Przetwarzamy Twoje dane w celach biznesowych” Zbyt ogólne – co to znaczy „cele biznesowe”?

❌ „Dla świadczenia usług” Jakich konkretnie usług? W jaki sposób?

❌ „W celu obsługi aplikacji” To nie wyjaśnia, co dokładnie robisz z danymi.

❌ „Do komunikacji z użytkownikami” Jaka komunikacja? Marketing? Support? Faktury?

❌ „Dla poprawy jakości usług” Jak konkretnie? Analiza? Personalizacja? Testy A/B?

Jak powinno być?

✅ Każdy cel musi być precyzyjny i zrozumiały

Zamiast: „Przetwarzamy dane w celach marketingowych” Powinno być: „Przetwarzamy Twój adres e-mail w celu wysyłki newslettera zawierającego informacje o nowych funkcjach aplikacji i promocjach (maksymalnie 2 wiadomości tygodniowo)”

Zamiast: „Dla personalizacji” Powinno być: „Analizujemy Twoją historię przeglądania i zakupów, aby rekomendować produkty dopasowane do Twoich zainteresowań”

Zamiast: „W celu analizy” Powinno być: „Zbieramy dane o sposobie korzystania z aplikacji (kliknięcia, czas spędzony na ekranach, częstotliwość użycia) w celu identyfikacji problemów UX i optymalizacji interfejsu”

Przykład poprawnej tabeli celów

| Rodzaj danych | Konkretny cel przetwarzania | Podstawa prawna |

|---|---|---|

| E-mail, hasło | Utworzenie konta i logowanie do aplikacji | Umowa (art. 6 ust. 1 lit. b RODO) |

| Imię, nazwisko | Personalizacja powitań i komunikacji w aplikacji | Umowa |

| Historia zakupów | Wyświetlanie statusu zamówień, faktury, obsługa reklamacji | Umowa + obowiązek prawny |

| Historia przeglądania | Rekomendowanie produktów dopasowanych do Twoich zainteresowań | Zgoda (art. 6 ust. 1 lit. a RODO) |

| Lokalizacja GPS | Wyświetlanie sklepów i ofert w Twojej okolicy | Zgoda |

| Identyfikator reklamowy | Wyświetlanie spersonalizowanych reklam | Zgoda |

| Crash logs | Wykrywanie i naprawianie błędów aplikacji | Prawnie uzasadniony interes (art. 6 ust. 1 lit. f RODO) |

Dlaczego to się opłaca?

Badania pokazują, że użytkownicy są o 43% bardziej skłonni udzielić zgód, gdy rozumieją konkretny cel przetwarzania. Ogólniki budzą nieufność.

Błąd #4: Niewłaściwa podstawa prawna dla przetwarzania

Statystyka: 58% aplikacji używa „prawnie uzasadnionego interesu” tam, gdzie powinna być zgoda.

Co mówi RODO?

Każde przetwarzanie danych musi mieć jedną z sześciu podstaw prawnych (art. 6 ust. 1 RODO):

- (a) Zgoda

- (b) Wykonanie umowy

- (c) Obowiązek prawny

- (d) Ochrona żywotnych interesów

- (e) Zadanie publiczne

- (f) Prawnie uzasadniony interes

Najczęstsze błędy

❌ Błąd #1: „Prawnie uzasadniony interes” dla marketingu bezpośredniego

Nieprawidłowo: „Przetwarzamy Twoje dane w celach marketingowych na podstawie naszego prawnie uzasadnionego interesu”

Dlaczego źle? Od 2023 roku europejskie organy ochrony danych konsekwentnie kwestionują używanie „prawnie uzasadnionego interesu” dla marketingu bezpośredniego. Uznają, że narusza to prawo użytkownika do prywatności.

Poprawnie: „Przetwarzamy Twój adres e-mail w celach marketingowych na podstawie Twojej dobrowolnej zgody (art. 6 ust. 1 lit. a RODO). Możesz w każdej chwili cofnąć zgodę.”

❌ Błąd #2: „Umowa” dla wszystkiego

Nieprawidłowo: „Przetwarzamy Twoje dane lokalizacyjne GPS w celu wykonania umowy świadczenia usług”

Dlaczego źle? Jeśli lokalizacja nie jest absolutnie niezbędna do świadczenia podstawowej usługi (np. nie jest to aplikacja nawigacyjna), nie możesz powoływać się na umowę. To nadużycie.

Poprawnie: „Przetwarzamy Twoją lokalizację GPS w celu wyświetlania ofert w Twojej okolicy na podstawie Twojej dobrowolnej zgody. Bez zgody na lokalizację aplikacja będzie nadal działać, ale wyświetlimy oferty z całego kraju.”

❌ Błąd #3: Brak podstawy prawnej w ogóle

Zaskakująco częste – aplikacje po prostu nie podają, na jakiej podstawie prawnej przetwarzają dane.

Kiedy używać jakiej podstawy?

ZGODA (art. 6 ust. 1 lit. a) – użyj gdy:

- Marketing bezpośredni (newsletter, SMS, push z promocjami)

- Profilowanie do celów reklamowych

- Lokalizacja GPS do personalizacji ofert

- Dostęp do kontaktów, galerii (jeśli opcjonalne)

- Targetowane reklamy

- Analityka oparta o identyfikatory reklamowe

UMOWA (art. 6 ust. 1 lit. b) – użyj gdy:

- Dane są bezwzględnie konieczne do świadczenia usługi

- Utworzenie konta (e-mail, hasło)

- Realizacja zamówienia (adres dostawy)

- Obsługa płatności

- Komunikacja dotycząca usługi (nie marketing!)

PRAWNIE UZASADNIONY INTERES (art. 6 ust. 1 lit. f) – użyj gdy:

- Bezpieczeństwo aplikacji (IP, logi dostępu)

- Wykrywanie oszustw i nadużyć

- Crash logs i analityka techniczna (bez identyfikatorów reklamowych)

- Podstawowa analityka użytkowania (zanonimizowana)

- Windykacja należności

OBOWIĄZEK PRAWNY (art. 6 ust. 1 lit. c) – użyj gdy:

- Przechowywanie faktur (5 lat – przepisy podatkowe)

- Przekazywanie danych organom państwa (na żądanie sądu, prokuratury)

- Wymogi KYC/AML (dla fintech)

Zasada bezpieczeństwa prawnego w 2026

W razie wątpliwości – używaj zgody. Może być mniej wygodna (użytkownik może odmówić), ale jest prawnie najbezpieczniejsza.

Błąd #5: Brak opisu uprawnień aplikacji z uzasadnieniem

Statystyka: 69% aplikacji nie wyjaśnia, dlaczego potrzebuje poszczególnych uprawnień systemowych.

Dlaczego to problem?

Użytkownicy są coraz bardziej świadomi prywatności. Gdy aplikacja prosi o dostęp do aparatu, mikrofonu czy lokalizacji bez wyjaśnienia – 67% użytkowników odmawia lub odinstalowuje aplikację.

Co więcej, Google Play i App Store wymagają uzasadnienia dla wrażliwych uprawnień. Od 2024 roku obie platformy mogą odrzucić aplikację, jeśli nie wyjaśnia, po co jej dane uprawnienie.

Najczęściej niewłaściwie opisywane uprawnienia

❌ Lokalizacja GPS

Źle: „Aplikacja wymaga dostępu do lokalizacji”

Dobrze: „Lokalizacja GPS (dokładna)„ „Kiedy wykorzystujemy: Tylko gdy korzystasz z funkcji 'Znajdź w pobliżu’ lub 'Dostawa'” „Dlaczego jest potrzebna: Aby wyświetlić restauracje, sklepy lub punkty odbioru najbliżej Ciebie” „Podstawa prawna: Twoja dobrowolna zgoda” „Czy możesz odmówić: Tak – bez dostępu do lokalizacji pozostałe funkcje aplikacji będą działać normalnie, ale nie zobaczymy automatycznie miejsc w Twojej okolicy” „Jak wyłączyć: Ustawienia telefonu → Aplikacje → [Nazwa] → Uprawnienia → Lokalizacja → Tylko podczas korzystania / Nigdy”

❌ Aparat i galeria

Źle: „Aplikacja potrzebuje dostępu do aparatu i galerii”

Dobrze: „Aparat i galeria zdjęć„ „Kiedy: Gdy chcesz dodać zdjęcie produktu do recenzji, zmienić zdjęcie profilowe lub zeskanować kod QR” „Dlaczego: Aby móc zrobić zdjęcie bezpośrednio w aplikacji lub wybrać je z galerii” „Czy możesz odmówić: Tak – możesz korzystać ze wszystkich funkcji poza dodawaniem zdjęć”

❌ Kontakty

Źle: „Dostęp do kontaktów”

Dobrze: „Lista kontaktów„ „Kiedy: Gdy chcesz zaprosić znajomych do aplikacji lub wysłać prezent kontaktowi” „Dlaczego: Aby ułatwić Ci znalezienie znajomych już korzystających z aplikacji” „Co zbieramy: Imiona i numery telefonów z Twojej listy kontaktów (NIE przesyłamy ich na nasze serwery, dopóki nie wyślesz zaproszenia)” „Czy możesz odmówić: Tak – będziesz mógł zapraszać znajomych ręcznie wpisując ich numer lub nick”

❌ Mikrofon

Źle: „Aplikacja używa mikrofonu”

Dobrze: „Mikrofon„ „Kiedy: Gdy korzystasz z funkcji wyszukiwania głosowego lub nagrywania audio notatek” „Dlaczego: Aby rozpoznać Twoją komendę głosową lub nagrać notatkę audio” „Czy nagrywamy: Nagrywamy tylko w momencie aktywnego użycia funkcji (widzisz wtedy ikona 🎤). Nagrania są przetwarzane lokalnie na urządzeniu lub przesyłane do Google Speech API wyłącznie w celu rozpoznania mowy” „Czy możesz odmówić: Tak – możesz wpisywać komendy tekstowo”

❌ Pamięć urządzenia (pliki)

Źle: „Dostęp do pamięci”

Dobrze: „Pamięć urządzenia (odczyt i zapis)„ „Kiedy: Gdy pobierasz faktury, zapisujesz załączniki lub cache’ujesz dane offline” „Dlaczego: Aby zapisać pliki na Twoim telefonie lub odczytać je później” „Co zapisujemy: Wyłącznie pliki, które celowo pobrałeś (faktury PDF, zdjęcia, dokumenty) oraz dane cache aplikacji” „Czy możesz odmówić: Tak, ale nie będziesz mógł zapisywać plików ani korzystać z trybu offline”

Nowość 2025/2026: Privacy Manifest (iOS) i Android 14+

Apple od iOS 17.5 wymaga Privacy Manifest – pliku opisującego wszystkie uprawnienia i SDK. Google wprowadza podobne wymogi w Android 14+.

Jeśli Twoja polityka prywatności nie zgadza się z Privacy Manifest – aplikacja zostanie odrzucona lub usunięta ze sklepu.

✅ Upewnij się, że polityka prywatności i Privacy Manifest są zgodne

Błąd #6: Brak informacji o przekazywaniu danych poza EOG

Statystyka: 83% aplikacji korzystających z amerykańskich SDK nie informuje o przekazywaniu danych poza UE.

Dlaczego to poważne naruszenie?

Przekazywanie danych osobowych poza Europejski Obszar Gospodarczy wymaga:

- Poinformowania użytkownika (art. 13 ust. 1 lit. f RODO)

- Zastosowania odpowiednich zabezpieczeń (art. 46 RODO)

- Podstawy prawnej (najczęściej zgoda)

Niepoinformowanie użytkownika to naruszenie RODO podlegające karom do 20 mln euro lub 4% obrotu.

Najpopularniejsze SDK przekazujące dane poza EOG

Firebase (Google) → USA

- Google Cloud servers w regionie US

- Nawet jeśli wybierzesz region EU, niektóre dane trafiają do USA

Facebook SDK → USA

- Meta Platforms Inc.

- Wszystkie dane eventów, identyfikatorów

Stripe → USA + EU

- Część danych w USA (Stripe Inc.)

- Część w EU (Stripe Payments Europe)

AppsFlyer, Adjust, Branch → USA, Izrael

- Mobile attribution platforms

- Identyfikatory reklamowe, zdarzenia konwersji

Amazon Web Services → może być USA

- Zależnie od wybranego regionu

- Często domyślnie US-East

Crashlytics, Sentry → USA

- Monitoring błędów

- Crash logs, stack traces

Jak prawidłowo opisać transfer danych?

✅ Dla każdego SDK przekazującego dane poza EOG podaj:

1. Jasną informację o transferze: „Niektóre z naszych partnerów technologicznych przechowują dane na serwerach znajdujących się poza Europejskim Obszarem Gospodarczym, w tym w Stanach Zjednoczonych.”

2. Wykaz krajów/regionów: „Twoje dane mogą być przekazywane do następujących krajów: USA (Google, Facebook, Stripe), Izrael (AppsFlyer)”

3. Zastosowane zabezpieczenia: „Przekazywanie danych poza EOG zabezpieczamy poprzez: – EU-US Data Privacy Framework – partnerzy certyfikowani w ramach tego mechanizmu (sprawdź: dataprivacyframework.gov) – Standardowe Klauzule Umowne (SCC) zatwierdzone przez Komisję Europejską – Dodatkowe środki techniczne – szyfrowanie end-to-end, pseudonimizacja”

4. Informacja o prawach użytkownika: „Masz prawo uzyskać więcej informacji o zabezpieczeniach transferu danych lub kopię Standardowych Klauzul Umownych. Skontaktuj się z nami: rodo@twojafirma.pl”

EU-US Data Privacy Framework (DPF) – co to jest?

Od lipca 2023 roku obowiązuje nowy mechanizm transferu danych UE-USA, który zastąpił nieważny Privacy Shield.

Weryfikacja certyfikacji: Sprawdź, czy Twoi partnerzy są certyfikowani: https://www.dataprivacyframework.gov/list

W polityce prywatności: „Nasi partnerzy Google LLC, Meta Platforms Inc. i Stripe Inc. są certyfikowani w ramach EU-US Data Privacy Framework, co zapewnia odpowiedni poziom ochrony danych zgodnie z wymogami RODO.”

Jeśli partner NIE jest certyfikowany DPF – musisz zawrzeć z nim Standardowe Klauzule Umowne (SCC).

Rzeczywisty przykład kary

W sierpniu 2025 popularna polska aplikacja do food delivery otrzymała 1,2 miliona złotych kary za:

- Brak informacji o przekazywaniu danych do USA (Firebase, Stripe, Facebook SDK)

- Brak Standardowych Klauzul Umownych z niektórymi partnerami

- Brak mechanizmu uzyskania zgody na transfer międzynarodowy

Błąd #7: Nieprawidłowe mechanizmy zgód (consent management)

Statystyka: 76% aplikacji ma nieprawidłowo zaimplementowane mechanizmy wyrażania zgód.

Najczęstsze naruszenia

❌ Błąd #1: Domyślnie zaznaczone checkboxy

Nieprawidłowo:

☑️ Zgadzam się na newsletter

☑️ Zgadzam się na personalizowane reklamy

☑️ Zgadzam się na przekazywanie danych partnerom

Dlaczego źle: Zgoda musi być jednoznacznym działaniem użytkownika (art. 4 pkt 11 RODO). Domyślnie zaznaczone checkboxy to nie jest zgoda – to bierne przyzwolenie.

Poprawnie:

☐ Zgadzam się na newsletter (maksymalnie 2 wiadomości tygodniowo)

☐ Zgadzam się na personalizowane reklamy na podstawie mojej aktywności

☐ Zgadzam się na analitykę sposobu korzystania z aplikacji

Użytkownik musi świadomie zaznaczyć każdy checkbox.

❌ Błąd #2: „Zgoda pakietowa” – wszystko lub nic

Nieprawidłowo: „Aby korzystać z aplikacji, musisz zaakceptować politykę prywatności i wszystkie zgody” [Przycisk: Akceptuję wszystko]

Dlaczego źle: Zgoda musi być dobrowolna (art. 4 pkt 11 RODO). Jeśli użytkownik nie może odmówić zgód opcjonalnych bez utraty dostępu do aplikacji – zgoda nie jest dobrowolna.

Poprawnie: „Aby korzystać z aplikacji, musisz zaakceptować przetwarzanie danych niezbędnych do świadczenia usług (konto, zamówienia). Poniższe zgody są opcjonalne:”

☐ Newsletter (opcjonalnie) ☐ Personalizacja reklam (opcjonalnie) ☐ Analityka (opcjonalnie)

[Przycisk: Kontynuuj z wybranymi zgodami]

❌ Błąd #3: Ukryta możliwość odmowy

Nieprawidłowo: Dialog zgód z dużym, wyraźnym przyciskiem „AKCEPTUJĘ WSZYSTKO” i małym, prawie niewidocznym linkiem „zarządzaj ustawieniami” prowadzącym do szczegółowych opcji.

Dlaczego źle: To tzw. dark pattern – manipulacja UX mająca skłonić użytkownika do wyrażenia zgody. Zakazana przez DSA (Digital Services Act).

Poprawnie: Dwa równorzędne przyciski: [Zarządzaj zgodami] [Akceptuję wszystkie]

Oba tej samej wielkości, tej samej widoczności.

❌ Błąd #4: Brak możliwości cofnięcia zgody

Nieprawidłowo: Użytkownik może wyrazić zgodę w prostym dialogu, ale aby ją cofnąć musi:

- Wejść w zagłębione menu ustawień

- Lub wysłać e-mail

- Lub skontaktować się z supportem

Dlaczego źle: Art. 7 ust. 3 RODO: „Cofnięcie zgody musi być tak samo łatwe jak jej wyrażenie”

Poprawnie: Panel „Zgody i prywatność” w głównym menu ustawień aplikacji z przełącznikami dla każdej zgody:

Ustawienia → Prywatność i zgody

Newsletter

[ON/OFF] Otrzymuj informacje o nowościach

Personalizowane reklamy

[ON/OFF] Dopasowane do Twoich zainteresowań

Analityka użytkowania

[ON/OFF] Pomóż nam ulepszać aplikację

Każda zmiana natychmiast stosowana.

❌ Błąd #5: Niejasne formułowanie zgód

Nieprawidłowo: „Zgadzam się na przetwarzanie moich danych zgodnie z polityką prywatności”

Dlaczego źle: Zgoda musi być konkretna (art. 4 pkt 11 RODO). Użytkownik musi wiedzieć, na CO konkretnie wyraża zgodę.

Poprawnie: „Zgadzam się na przetwarzanie mojego adresu e-mail w celu otrzymywania newslettera z informacjami o nowych produktach i promocjach (maksymalnie 2 wiadomości tygodniowo)”

Lub dla wielu celów – osobne zgody:

☐ Newsletter e-mail (promocje, nowości) ☐ Powiadomienia push o promocjach ☐ SMS z alertami cenowymi ☐ Personalizacja reklam w aplikacji

Best practice: Consent Management Platform (CMP)

Dla bardziej skomplikowanych aplikacji warto zaimplementować profesjonalny Consent Management Platform:

Popularne rozwiązania mobilne:

- OneTrust Mobile SDK

- Cookiebot (ma również SDK mobilne)

- Didomi

- Usercentrics

Zalety:

- Automatyczne logowanie historii zgód

- Łatwe zarządzanie dla użytkownika

- Compliance z RODO, DSA, CCPA

- Możliwość A/B testowania dialogów zgód

Błąd #8: Brak faktycznych mechanizmów realizacji praw użytkowników

Statystyka: 81% aplikacji opisuje prawa użytkowników w polityce prywatności, ale tylko 34% faktycznie implementuje mechanizmy ich realizacji.

Prawa użytkownika według RODO

Użytkownik ma prawo do:

- Dostępu do danych (art. 15) – kopii swoich danych

- Sprostowania (art. 16) – poprawy błędnych danych

- Usunięcia (art. 17) – „prawo do bycia zapomnianym”

- Ograniczenia przetwarzania (art. 18) – „zamrożenia” danych

- Przenoszenia danych (art. 20) – eksportu w formacie przenośnym

- Sprzeciwu (art. 21) – sprzeciwu wobec marketingu/profilowania

- Cofnięcia zgody – w każdej chwili

Częste naruszenia

❌ Problem #1: „Aby usunąć konto, napisz e-mail”

Dlaczego źle: Usunięcie konta to jedno z najważniejszych praw użytkownika. Zmuszanie go do wysyłania e-maila to sztuczna bariera.

Poprawnie: Funkcja „Usuń konto” bezpośrednio w aplikacji:

Ustawienia → Zarządzanie kontem → Usuń konto

[Ostrzeżenie]

Usunięcie konta spowoduje:

- Trwałe usunięcie wszystkich Twoich danych

- Utratę dostępu do zakupionych treści

- Niemożność odzyskania konta

Czy na pewno chcesz kontynuować?

[Anuluj] [Tak, usuń moje konto]

Opcjonalnie: 30-dniowy „okres karencji”, podczas którego użytkownik może zmienić zdanie.

❌ Problem #2: Brak funkcji eksportu danych

Dlaczego źle: Prawo do przenoszenia danych (art. 20 RODO) wymaga, abyś udostępnił dane w formacie maszynowo czytelnym.

Poprawnie:

Ustawienia → Moje dane → Pobierz kopię moich danych

Wygenerujemy plik zawierający wszystkie Twoje dane:

- Dane profilu

- Historia zakupów/aktywności

- Preferencje i ustawienia

- Zgody i ich historia

Format: JSON / CSV (wybierz)

[Generuj i wyślij na e-mail]

Termin: Maksymalnie 30 dni (zazwyczaj można zrobić to od razu).

❌ Problem #3: Niemożliwa edycja danych

Dlaczego źle: Prawo do sprostowania (art. 16 RODO) wymaga możliwości korekty nieprawidłowych danych.

Poprawnie: Panel „Mój profil” z możliwością edycji wszystkich danych:

- Imię, nazwisko

- Adres e-mail (z weryfikacją)

- Telefon

- Adres

- Preferencje

Dla danych, których użytkownik nie może edytować sam (np. historia transakcji) – formularz kontaktowy „Zgłoś błąd w danych”.

❌ Problem #4: Brak panelu zarządzania zgodami

Dlaczego źle: Prawo do cofnięcia zgody (art. 7 ust. 3 RODO) wymaga, aby było to tak łatwe, jak wyrażenie zgody.

Poprawnie:

Ustawienia → Prywatność i zgody

Newsletter

✓ Włączony (od: 15.01.2026)

[Wyłącz]

Personalizowane reklamy

✗ Wyłączone

[Włącz]

Lokalizacja GPS

✓ Włączona (tylko podczas korzystania)

[Zmień w ustawieniach telefonu]

Termin realizacji żądań

RODO daje Ci 30 dni na realizację żądania użytkownika (art. 12 ust. 3 RODO).

W skomplikowanych przypadkach możesz przedłużyć do 60 dni – ale musisz poinformować użytkownika w ciągu pierwszych 30 dni.

Best practice: Zaimplementuj automatyczne mechanizmy – użytkownik nie musi czekać 30 dni na eksport danych, jeśli możesz wygenerować go od razu.

Błąd #9: Brak lub nieprawidłowy okres przechowywania danych

Statystyka: 68% aplikacji nie podaje, jak długo przechowuje dane użytkowników.

Co wymaga RODO?

Art. 13 ust. 2 lit. a RODO wymaga poinformowania o okresie przechowywania danych lub – jeśli to niemożliwe – o kryteriach ustalania tego okresu.

Częste błędy

❌ Błąd #1: Całkowity brak informacji

„Twoje dane będą przechowywane przez okres niezbędny do realizacji celów”

Dlaczego źle: To pusta fraza. Użytkownik nie wie, czy to tydzień, rok czy dekada.

Poprawnie: „Twoje dane będą przechowywane przez następujące okresy: – Dane konta: do momentu usunięcia konta przez Ciebie + 30 dni (okres na odzyskanie) – Dane marketingowe: do cofnięcia zgody lub 3 lata od ostatniej aktywności – Historia zamówień: 5 lat (wymóg prawny – przepisy podatkowe) – Logi analityczne: 24 miesiące – Crash logs: 12 miesięcy”

❌ Błąd #2: „Przechowujemy wiecznie”

„Dane będą przechowywane przez cały okres działalności firmy”

Dlaczego źle: Narusza zasadę ograniczenia przechowywania (art. 5 ust. 1 lit. e RODO). Dane można przechowywać tylko tak długo, jak jest to konieczne.

Poprawnie: Określ konkretny maksymalny okres dla każdej kategorii danych.

❌ Błąd #3: Nieprzestrzeganie deklarowanych okresów

Piszesz w polityce „24 miesiące”, ale w praktyce przechowujesz dane przez 5 lat.

Dlaczego źle: To oszustwo wobec użytkownika i naruszenie RODO.

Poprawnie: Zaimplementuj automatyczne usuwanie danych po upływie deklarowanego okresu (data retention policies).

Praktyczne okresy przechowywania

Dane konta użytkownika:

- Aktywne konto: przez cały czas istnienia

- Po usunięciu konta: 0-30 dni (okres na odzyskanie)

- Po długiej nieaktywności: 2-3 lata, potem usunięcie

Dane marketingowe (newsletter, zgody):

- Do momentu cofnięcia zgody

- Lub 3 lata od ostatniej aktywności (brak otwarcia e-maili)

Historia transakcji:

- 5 lat (wymóg prawny – ustawa o rachunkowości)

- Faktury VAT: 5 lat (przepisy podatkowe)

Logi techniczne (IP, crash logs):

- 12-24 miesiące

- Można anonimizować zamiast usuwać

Dane analityczne:

- 24-36 miesięcy

- Lub anonimizacja i przechowywanie bez limitu

Kopie zapasowe (backups):

- 30-90 dni

- Należy je uwzględnić w polityce!

„Dane mogą być zachowane w kopiach zapasowych przez dodatkowe 90 dni po usunięciu z systemu produkcyjnego.”

Błąd #10: Ignorowanie wymogów Google Play i App Store

Statystyka: 52% aplikacji odrzuconych przez Google Play/App Store to problemy z polityką prywatności.

Wymogi Google Play Store

1. Sekcja Data Safety (Bezpieczeństwo danych)

Od kwietnia 2022 Google wymaga wypełnienia sekcji „Data Safety” w Google Play Console. Musi być zgodna z polityką prywatności.

Najczęstsze rozbieżności:

- W Data Safety: „Nie zbieramy lokalizacji”

- W polityce prywatności: „Zbieramy dane GPS”

- Rezultat: Odrzucenie aplikacji

✅ Rozwiązanie: Regularnie weryfikuj zgodność Data Safety z faktycznym zbieraniem danych.

2. Link do polityki prywatności w Google Play

Musisz podać bezpośredni link do polityki prywatności. Link musi:

- Działać (nie może być 404)

- Być publicznie dostępny (bez logowania)

- Prowadzić bezpośrednio do polityki (nie do strony głównej)

- Być w HTTPS

3. Polityka prywatności musi być dostępna W aplikacji

Nie wystarczy link w Google Play – polityka musi być dostępna również z poziomu aplikacji (w ustawieniach).

Wymogi Apple App Store

1. Privacy Manifest (od iOS 17)

Apple wymaga pliku PrivacyInfo.xcprivacy w projekcie Xcode, który deklaruje:

- Wszystkie zbierane dane

- Wszystkie używane SDK

- Wszystkie „required reason API” (wrażliwe funkcje systemu)

Polityka prywatności MUSI się zgadzać z Privacy Manifest – w przeciwnym razie aplikacja zostanie odrzucona.

2. App Tracking Transparency (ATT)

Jeśli Twoja aplikacja śledzi użytkowników między aplikacjami (IDFA), musisz prosić o zgodę przez dialog ATT.

W polityce prywatności: „Na urządzeniach iOS od wersji 14.5 wyświetlimy Ci dialog z prośbą o zgodę na śledzenie Twojej aktywności między aplikacjami. Możesz zmienić tę zgodę w Ustawieniach → Prywatność → Śledzenie.”

3. Nutrition Labels (Etykiety prywatności)

Podobnie jak Google Data Safety – musisz wypełnić informacje o prywatności w App Store Connect. Muszą być zgodne z polityką.

Typowe powody odrzucenia aplikacji

Google Play:

- ❌ Brak polityki prywatności (link nie działa)

- ❌ Rozbieżność między Data Safety a polityką

- ❌ Brak informacji o zbieranych danych wrażliwych (lokalizacja, kontakty)

- ❌ Polityka nie wspomina o reklamach, a aplikacja je wyświetla

- ❌ Brak informacji o SDK trzecich

App Store:

- ❌ Brak Privacy Manifest (iOS 17+)

- ❌ Używanie IDFA bez ATT dialog

- ❌ Polityka nie wspomina o danych zbieranych przez SDK

- ❌ Rozbieżność między Nutrition Labels a polityką

- ❌ Zbieranie danych dzieci bez zgody rodzica

✅ Best practice: Przed każdym wydaniem nowej wersji aplikacji:

- Sprawdź, czy dodałeś nowe SDK → zaktualizuj politykę

- Zweryfikuj zgodność Data Safety / Nutrition Labels z polityką

- Upewnij się, że link do polityki działa

- Zaktualizuj Privacy Manifest (iOS)

Błąd #11: Brak przygotowania na DSA i nadchodzące zmiany prawne

Statystyka: 89% aplikacji nie uwzględnia wymogów Digital Services Act w polityce prywatności.

Digital Services Act (DSA) – obowiązuje od lutego 2024

DSA to nowe rozporządzenie UE dotyczące platform cyfrowych. Dotyczy również aplikacji mobilnych, jeśli umożliwiają user-generated content.

Co musisz dodać do polityki prywatności:

✅ Opis algorytmów rekomendacji „Rekomendujemy treści na podstawie: historii aktywności, popularności, aktualności, lokalizacji (jeśli wyrażono zgodę)”

✅ Zasady moderacji treści „Zabronione są: mowa nienawiści, przemoc, CSAM, spam, dezinformacja zdrowotna”

✅ Mechanizm zgłaszania nielegalnych treści „Kliknij 'Zgłoś’ przy każdej treści lub napisz na: moderacja@twojafirma.pl”

✅ Ochrona nieletnich „Użytkownicy poniżej 18 lat: brak targetowania reklam, domyślnie prywatne profile”

✅ Transparentność reklam „Każda reklama jest oznaczona. Kliknij ⓘ aby zobaczyć, dlaczego ją widzisz”

Więcej szczegółów w naszym artykule: Zmiany w polityce prywatności aplikacji po DSA 2026.

Dyrektywa o przyciskach odstąpienia (2023/2673) – od 19 czerwca 2026

Od czerwca 2026 użytkownicy będą mogli anulować subskrypcje jednym kliknięciem.

Co dodać do polityki:

„Od 19 czerwca 2026 roku będziesz mógł anulować subskrypcję jednym kliknięciem bezpośrednio w aplikacji (Ustawienia → Subskrypcje → Anuluj). Masz również prawo odstąpić od umowy w ciągu 14 dni bez podania przyczyny.”

Privacy Sandbox i deprecation IDFA/AAID

Google i Apple stopniowo wycofują tradycyjne identyfikatory reklamowe:

- iOS 14.5+: IDFA wymaga zgody ATT

- Android Privacy Sandbox: Ograniczenie dostępu do AAID

Co to oznacza dla polityki prywatności:

Jeśli korzystasz z IDFA/AAID, musisz:

- Opisać, jak używasz identyfikatorów

- Wyjaśnić, że użytkownik może wyłączyć śledzenie w ustawieniach

- Przygotować alternatywy (contextual advertising, first-party data)

„Używamy identyfikatora reklamowego Twojego urządzenia (IDFA na iOS, AAID na Android) do wyświetlania spersonalizowanych reklam. Możesz wyłączyć śledzenie w ustawieniach telefonu: iOS → Ustawienia → Prywatność → Śledzenie / Android → Ustawienia → Google → Reklamy → Resetuj identyfikator”

Jak naprawić politykę prywatności – plan działania

Krok 1: Audyt obecnej polityki (1 dzień)

Przejdź przez politykę prywatności z checklistą wszystkich błędów opisanych w tym artykule.

Pytania kontrolne:

- ☐ Czy polityka jest dedykowana dla aplikacji mobilnej (nie skopiowana ze strony www)?

- ☐ Czy wymieniam WSZYSTKIE SDK i narzędzia trzecie?

- ☐ Czy cele przetwarzania są konkretne (nie ogólnikowe)?

- ☐ Czy podstawy prawne są właściwe?

- ☐ Czy opisuję wszystkie uprawnienia systemowe z uzasadnieniem?

- ☐ Czy informuję o przekazywaniu danych poza EOG?

- ☐ Czy mechanizmy zgód są prawidłowe (nie ma domyślnie zaznaczonych)?

- ☐ Czy implementuję faktyczne mechanizmy realizacji praw użytkowników?

- ☐ Czy podaję okresy przechowywania danych?

- ☐ Czy polityka jest zgodna z Data Safety / Nutrition Labels?

- ☐ Czy uwzględniam wymogi DSA (jeśli aplikacja ma UGC)?

Krok 2: Audyt techniczny aplikacji (2-3 dni)

Zidentyfikuj wszystkie dane, które aplikacja zbiera:

- Przejrzyj kod źródłowy

- Sprawdź build.gradle / Podfile – lista wszystkich SDK

- Przejrzyj żądane uprawnienia w AndroidManifest.xml / Info.plist

- Przetestuj aplikację z narzędziami analitycznymi (Charles Proxy, Wireshark)

- Zidentyfikuj wszystkie requesty wychodzące – dokąd trafiają dane?

Krok 3: Konsultacje prawne lub wzór profesjonalny (1 tydzień)

Opcja A: Prawnik specjalizujący się w RODO Koszt: 5000-15000 zł za przygotowanie polityki prywatności od podstaw

Opcja B: Profesjonalny wzór dokumentu Na przykład wzór polityki prywatności aplikacji mobilnej przygotowany przez specjalistów. Koszt: 300-800 zł Zalety: Regularnie aktualizowany, uwzględnia najnowsze przepisy, gotowy do personalizacji

Krok 4: Aktualizacja dokumentu (2-3 dni)

- Popraw wszystkie zidentyfikowane błędy

- Dodaj brakujące sekcje

- Upewnij się, że język jest zrozumiały

- Dodaj spis treści i nawigację

- Przygotuj wersję skróconą (200-300 słów)

Krok 5: Implementacja w aplikacji (1-2 tygodnie)

Techniczne zadania:

- Dodaj panel „Prywatność i zgody” w ustawieniach

- Zaimplementuj funkcję „Usuń konto”

- Dodaj funkcję „Eksportuj moje dane”

- Popraw mechanizmy wyrażania zgód (odznacz domyślne checkboxy)

- Dodaj link do polityki w widocznych miejscach

- Zaktualizuj dialogi uprawnień (wyjaśnienia, dlaczego są potrzebne)

Krok 6: Aktualizacja w sklepach (1 dzień)

- Zaktualizuj Data Safety w Google Play Console

- Zaktualizuj Nutrition Labels w App Store Connect

- Zaktualizuj link do polityki prywatności

- Zaktualizuj Privacy Manifest (iOS 17+)

- Wyślij nową wersję aplikacji do review

Krok 7: Komunikacja użytkownikom (3 dni)

- Push notification o aktualizacji polityki

- E-mail do zarejestrowanych użytkowników

- Modal przy pierwszym uruchomieniu po aktualizacji

- Oznaczenie zmian w dokumencie

Krok 8: Monitoring i iteracje (ciągłe)

- Regularnie przeglądaj politykę (co 6-12 miesięcy)

- Aktualizuj przy każdej zmianie SDK lub funkcjonalności

- Śledź zmiany w przepisach prawnych

- Monitoruj feedback użytkowników

Szacowany czas całego procesu: 4-8 tygodni (zależnie od zasobów i skali zmian)

Gdzie szukać profesjonalnej pomocy?

Poprawienie wszystkich błędów w polityce prywatności aplikacji mobilnej to proces czasochłonny i wymagający specjalistycznej wiedzy prawniczej oraz technicznej. Dla większości twórców aplikacji najszybszym i najbezpieczniejszym rozwiązaniem jest skorzystanie z gotowych, profesjonalnych wzorów.

Aktualny, sprawdzony prawnie wzór polityki prywatności dla aplikacji mobilnej uwzględnia wszystkie wymogi opisane w tym artykule:

- Dedykowany dla aplikacji mobilnych (nie skopiowany ze strony www)

- Kompletna lista SDK i narzędzi trzecich z opisami

- Prawidłowe cele i podstawy prawne przetwarzania

- Opis uprawnień systemowych z uzasadnieniami

- Informacje o przekazywaniu danych poza EOG

- Zgodność z RODO, DSA, wymogami Google Play i App Store

- Regularnie aktualizowany o nowe przepisy prawne

Kompleksowy regulamin i polityka prywatności aplikacji mobilnej to inwestycja, która może uchronić Cię przed:

- Karami UODO sięgającymi setek tysięcy złotych

- Odrzuceniem lub usunięciem aplikacji ze sklepów

- Stratami wizerunkowy i utratą zaufania użytkowników

- Kosztownymi procesami sądowymi

Jeśli prowadzisz również sklep internetowy lub planując sprzedaż online, warto zapoznać się z profesjonalnym regulaminem sklepu internetowego, który uwzględnia najnowsze zmiany prawne w e-commerce.

Podsumowanie – czego NIE robić w polityce prywatności aplikacji mobilnej

❌ TOP 11 błędów do uniknięcia:

1. Kopiowanie polityki ze strony www – aplikacja mobilna to inna specyfika 2. Ukrywanie SDK i narzędzi trzecich – każde musi być wymienione 3. Ogólnikowe cele przetwarzania – bądź konkretny 4. Niewłaściwe podstawy prawne – szczególnie „prawnie uzasadniony interes” dla marketingu 5. Brak opisu uprawnień z uzasadnieniem – każde uprawnienie musi być wyjaśnione 6. Przemilczanie transferu danych poza EOG – USA, Izrael – wszystko musi być ujawnione 7. Domyślnie zaznaczone checkboxy zgód – to nie jest zgoda! 8. Brak faktycznych funkcji realizacji praw – „wyślij e-mail” to za mało 9. Brak okresów przechowywania danych – podaj konkretne ramy czasowe 10. Ignorowanie wymogów sklepów – Data Safety i Nutrition Labels muszą się zgadzać z polityką 11. Nieuwzględnianie DSA i nowych przepisów – prawo się zmienia, polityka też musi

✅ Złota zasada:

Przejrzystość + Uczciwość + Faktyczna implementacja = Zgodność z prawem + Zaufanie użytkowników

Polityka prywatności to nie tylko dokument prawny – to deklaracja zaufania wobec użytkowników. Im bardziej przejrzysta, uczciwa i łatwa w realizacji, tym większe zaufanie i lojalność użytkowników.

Nie czekaj na kontrolę UODO lub odrzucenie aplikacji ze sklepu. Sprawdź swoją politykę prywatności już dziś i napraw błędy, zanim staną się one kosztownym problemem.

One thought on “Najczęstsze błędy: polityka prywatności aplikacji mobilnej”